Die Schweiz soll eine Cyber-Abwehr-Strategie erhalten. Zurzeit streiten sich Kantone und Bundesbehörden über die Zuständigkeiten. Doch was ist eigentlich dran an der militärischen Bedrohung aus dem Internet?

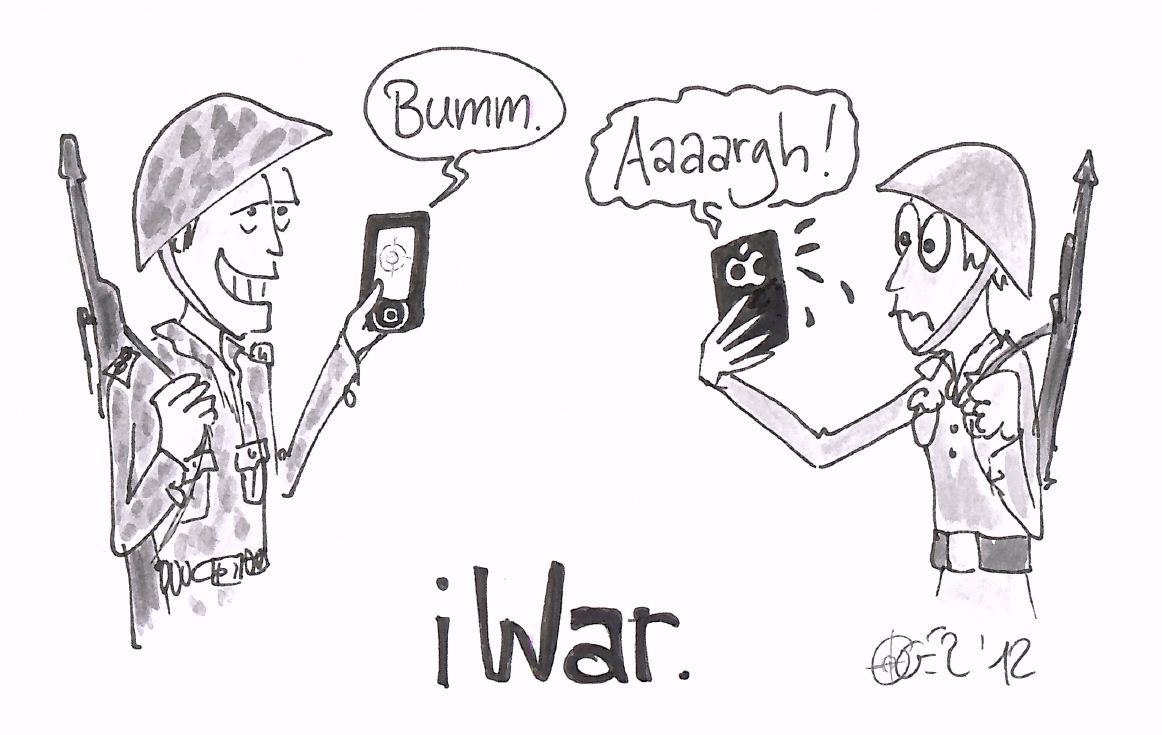

«Cyber-Truppen werden die Kriege der Zukunft entscheiden,» titelt der «Sonntag» vom 22. April 2012. Und im Lead setzt das Blatt noch einen drauf: «Hacker-Attacken können so zerstörerisch sein wie Bombenangriffe. Experten warnen vor einem digitalen Pearl Harbor.» 50’000 bis 100’000 «Cyberkrieger» soll China bereits haben. Die USA legen nach, an den Unis gibt es bereits entsprechende Lehrgänge. Und nun soll also auch die Schweiz eine Cyber-Defence-Strategie erhalten.

Für die Rüstungsindustrie ist der vermeintliche Krieg im Netz ein lukratives Geschäft. Unlängst hat der europäische Rüstungskonzern EADS bekanntgegeben, seine entsprechenden Geschäfte in einem eigenständigen Unternehmen zu bündeln. «Cassidian CyberSecurity» bewege sich in einem wachsenden Markt, frohlockte EADS-Chef Louis Callois.

Cyberabwehr – gegen welche Bedrohung?

Irritierend ist vor allem, wie vage die Beschreibung der angeblichen Bedrohung aus dem Cyberspace oft ausfällt. Das hat einen Grund: Die Art von Angriffen, die im Internet tatsächlich relativ häufig vorkommt, hat mehr mit Vandalismus und allenfalls mit Betrug gemein als mit Krieg. Das «Defacing» von Webseiten beispielsweise ist eher mit dem Sprayen im öffentlichen Raum vergleichbar als mit einem Bombenangriff.

Oder ist das eine Verharmlosung? «Stuxnet» heisst der Wurm, der seit 2010 die Fantasien der Cyber-Krieger beflügelt. Er enthielt mehrere «Zero Day Exploits», also erstmals ausgenutzte Schwachstellen, um sich per Internet und USB-Stick zu verbreiten. Sein eigentliches Ziel soll die Urananreichungsanlage im iranischen Natans gewesen sein, wo er durch die Manipulation von Controllern des Herstellers Siemens mehrere Zentrifugen zerstört haben soll. Die Quelle des Virus ist unbekannt, es wird aber von einem westlichen Geheimdienst als Urheber ausgegangen.

Darüber, wie genau die Urananreicherungsanlage infiziert wurde, kursieren unterschiedliche Versionen. Möglich ist, dass zwar die Anlage selbst vom Internet abgehängt war, aber USB-Sticks für Updates verwendet wurden, die vorher an Internet-Computer angeschlossen waren. Denkbar ist auch, dass mit traditionellen geheimdienstlichen Methoden gezielt ein infizierter USB-Stick eingeschleust wurde.

Natürlich tun die Betreiber wichtiger Infrastrukturen gut daran, Lehren aus Stuxnet zu ziehen. Und Siemens muss zweifellos über die Bücher: Bei einigen Controller-Modellen soll in der Hardware fix «Basisk» als einheitliches Passwort installiert sein. Solche Dummheiten sind tatsächlich nicht ganz ungefährlich.

Dennoch scheint die klassische Sabotage vor Ort bei Atomkraftwerken nach wie vor weit wahrscheinlicher als ein Angriff aus dem Netz. Denn die Steuerungscomputer kritischer Infrastrukturen haben normalerweise nicht bloss keinen Internetzugang, sondern auch keine Schnittstelle, um etwa einen über das Internet infizierten USB-Stick anzuschliessen.

Pragmatische Massnahmen sind effektiver

Letztendlich sind die Gefahren, mit denen sich die Cyber-Abwehr-Spezialisten normalerweise befassen, weit banaler als Stuxnet. Von «bis zu 30 ernstzunehmenden Angriffen» pro Tag spricht Generalleutnant Kurt Herrmann, zuständig für die Cyber-Abwehr der Nato, gegenüber «Spiegel online». Um dann zu präzisieren, es handle sich meist um «mit Spionagesoftware infizierte E-Mails an einzelne Nato-Mitarbeiter». Hinter dem bedrohlichen Begriff «Cyberwar» steckt also primär ein Phänomen, das jeder Internetnutzerin vertraut ist: E-Mails, an die angeblich ein super Foto angehängt ist, das aber komischerweise die Dateiendung .exe hat.

Im Nato-Kommandozentrum wurde deshalb eine rote LED-Anzeige installiert, die vor dem Öffnen von Anhängen auf den Arbeitsrechnern warnt. Eine erstaunlich pragmatische Massnahme, die auch dem VBS zu empfehlen ist. Kostenpunkt: einige hundert Franken. Grossaufträge an die Rüstungsindustrie sind dafür nicht nötig.

Die meisten Hacker-Angriffe laufen ins Leere, wenn die NutzerInnen etwas gesunden Menschenverstand walten lassen. Die Vorstellung, «Cyberkrieger» gegen Hacker zu Felde ziehen zu lassen, ist ähnlich absurd, wie die Armee auf Sprayer in der Offline-Welt zu hetzen.